Endpoint Detection and Response (EDR)

Quel est le rôle de l’EDR ?

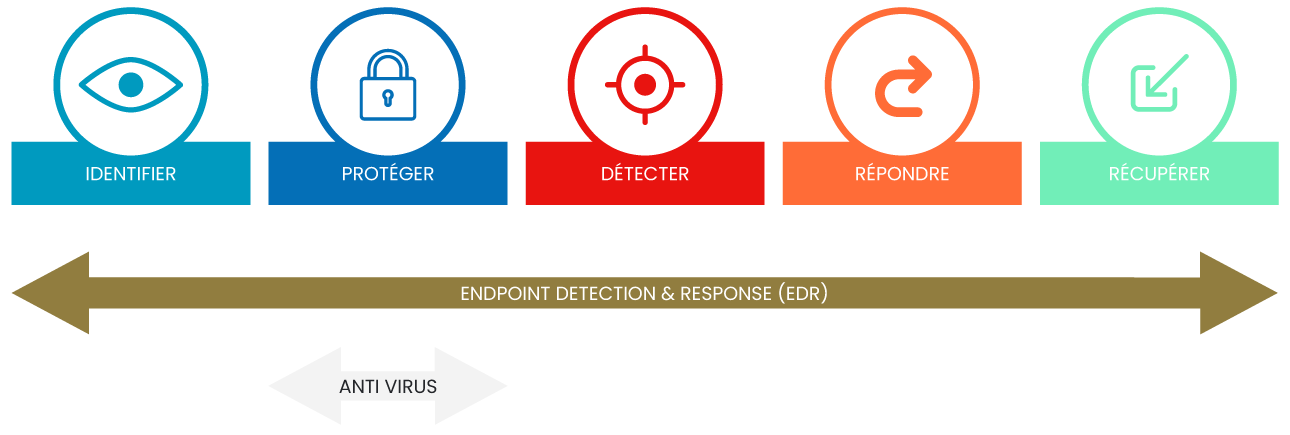

Face à l’augmentation des cyber-menaces en perpétuelle mutation, l’arsenal à disposition des PME a heureusement su évoluer :

- Le Firewall devenu Next Génération Firewall

- L’Antivirus devenu Endpoint Protection Platform

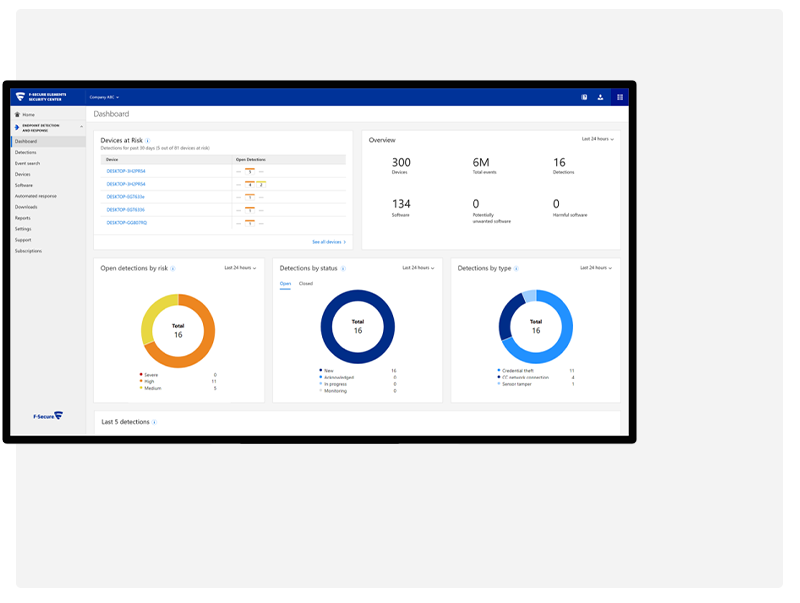

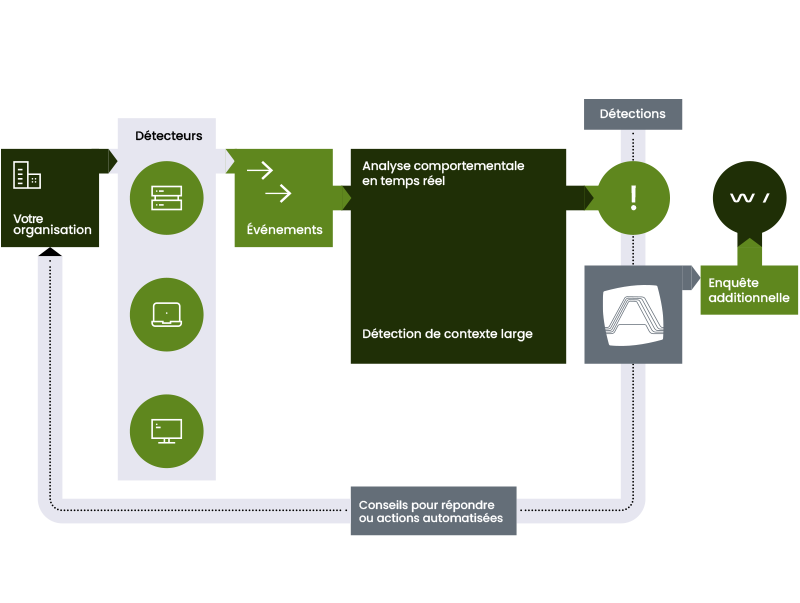

L’EDR (Endpoint Detection and Response) vient compléter efficacement ces deux solutions historiques. La combinaison de ces solutions constitue les bases du SOC (Security Operation Center). L’EDR va surveiller l’ensemble des terminaux connectés au réseau informatique (ordinateurs, smartphone, tablettes, serveurs).

Comment fonctionne l’EDR ?

L’EDR va s’appuyer sur les recherches menées par le MITRE, une organisation américaine à but non lucratif qui travaille sur l’ingénierie des systèmes et les TIC avec divers gouvernements et universités. Le cadre mis en place (Framework MITRE) défini les différentes phases d’une cyberattaque, sans les caractériser. L’EDR intègre ces schémas pour détecter les attaques sur le réseau de l’entreprise.

Protégez votre entreprise contre les cyberattaques ciblées avec l’EDR

L’EDR va également s’appuyer sur l’analyse comportementale

L’EDR : La solution pour détecter des attaques de type 0 Day

L’EDR apporte une aide précieuse dans la phase de remédiation

Nos clients profitent d’un environnement Microsoft 365 personnalisé !

Une question ?

Vous souhaitez surveiller l’ensemble des terminaux connectés à votre réseau informatique ?

Un expert Apo’g vous répondra dans les 24 heures.

Appelez-nous

Une question ?

Vous souhaitez surveiller l’ensemble des terminaux connectés à votre réseau informatique ?

Un expert Apo’g vous répondra dans les 24 heures.

Nos dernières actualités sur l’EDR

WiFi 7 : accélérateur stratégique du réseau sans fil en PME

À l’heure où le travail hybride, la collaboration en ligne et l’explosion des objets connectés redessinent le quotidien des entreprises,

Tout ce qu’il faut savoir sur le VPN SSL et le protocole IKEv2

Avec la multiplication des cyberattaques, la cybersécurité est aujourd’hui un enjeu crucial pour toutes les entreprises, quelle que soit

Qu’est-ce qu’un malware ?

Les malwares nous attaquent comme une vague déferlante, chacun avec ses propres méthodes d’attaque, certaines étant subtiles et trompeuses,

WiFi 7 : accélérateur stratégique du réseau sans fil en PME

À l’heure où le travail hybride, la collaboration en ligne et l’explosion des objets connectés redessinent le quotidien des entreprises,

Tout ce qu’il faut savoir sur le VPN SSL et le protocole IKEv2

Avec la multiplication des cyberattaques, la cybersécurité est aujourd’hui un enjeu crucial pour toutes les entreprises, quelle que soit