Microsoft 365, nouvelle « place du village »… et terrain de chasse préféré des pirates

Si la crise sanitaire a servi d’accélérateur, le mouvement était de toute façon lancé : le Modern Work Place est désormais une adresse dans le cloud. Version 2025, cela s’appelle Microsoft 365 et ses 400 millions de licences payantes font tourner la bureautique, les réunions Teams, les e-mails de la majorité des PME européennes – y compris celles des 10 à 500 postes que nous voyons chaque semaine chez Apo’g.

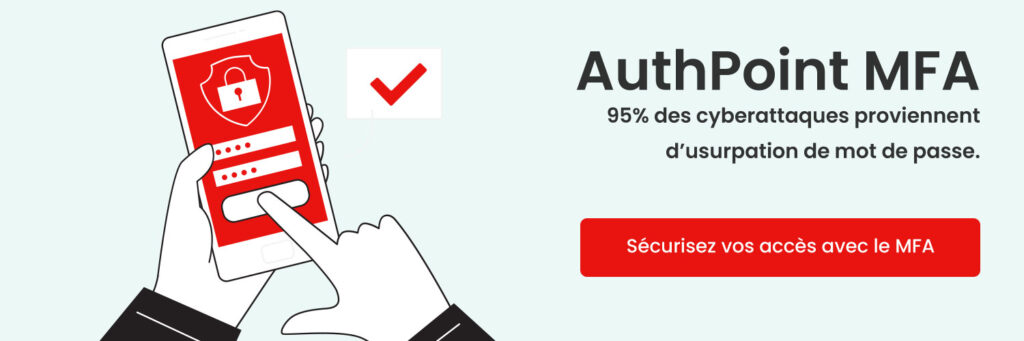

Cette popularité a un prix : votre tenant M365 est devenu la vitrine (et parfois le coffre-fort) de votre entreprise. Or, qu’est-ce qu’on fait devant une vitrine bien garnie ? On colle son nez dessus… ou on la force. Les cyber-criminels, eux, ne se privent pas. Selon Hoxhunt, 73 % des incidents déclarés en 2024 sont des attaques de type Business E-mail Compromise visant directement Exchange Online et consorts.

Microsoft n’est pas resté les bras croisés : Microsoft Defender protège désormais votre suite bureautique – antivirus nouvelle génération, EDR, détection des identités à risque, analyses de pièces jointes… le tout intégré au Business Premium. Mais comme le rapport M-Trends 2024 le rappelle, il subsiste 10 jours de délai médian entre la compromission et la détection : c’est 10 jours de trop pour un rançongiciel, et clairement l’enfer pour la PME qui découvre la casse un lundi matin.

Ajoutez la réalité terrain : un administrateur M365 de PME doit déjà jongler avec Teams Phone, SharePoint, Entra ID, Copilot, les demandes de badge Wi-Fi et la prochaine migration OneDrive. Pendant ce temps, les alertes Defender s’empilent comme des factures en fin de mois – jusqu’à 600 par semaine pour un tenant de 250 utilisateurs. Impossible de distinguer le faux positif du vrai loup sans y passer ses soirées.

C’est là qu’entre en scène le Managed Detection & Response Microsoft 365, alias MDR Microsoft 365 pour les intimes. L’idée : confier la chasse à un SOC 24/7 externalisé ; il collecte la télémétrie Defender, interroge les API Graph, recoupe le tout avec une pincée d’IA et une louche de threat-hunters humains. Résultat espéré : réduire le « temps passé par le cambrioleur dans la maison » de dix jours à… quelques minutes.

Et parmi les candidats sérieux, WatchGuard Core MDR for Microsoft tire son épingle du jeu. Lancé officiellement le 7 avril 2025, ce service 100 % agent-less se branche à votre tenant en moins d’une heure – aucune installation de logiciel sur vos postes, aucun script ésotérique. Mieux : la réponse automatique (désactivation de compte, réinitialisation MFA, isolement OneDrive) fonctionne en natif dans le cloud ; en hybride, elle fournit des playbooks prêts à l’emploi à vos équipes.

Pourquoi en parler ici ? Parce qu’Apo’g, Gold Partner Watchguard et partenaire Microsoft Modern Work Place depuis 20 ans, cumule les deux expertises : la sécurité M365 PME vue côté Microsoft Defender et la chasse 24/7 côté WatchGuard Core MDR. Un double regard qui nous permet de transformer un simple « abonnement bureautique » en véritable bouclier cyber – et de rendre vos nuits (un peu) plus paisibles.

Microsoft Defender : super-pouvoirs… et angles morts qu’il faut (absolument) connaître

Ce que Microsoft Defender fait (très) bien 🔥

- Bouclier « enterprise-grade » accessible aux PME – Defender for Business est directement inclus dans l’offre Microsoft 365 Business Premium, sans surcoût ni agent additionnel ; vous bénéficiez de l’antivirus nouvelle génération, de l’EDR, de la gestion des vulnérabilités et de la remédiation automatique sur Windows, macOS, iOS et Android.

- Réponse automatisée intégrée – Le moteur Automated Investigation & Remediation (AIR) peut isoler un poste, tuer un processus chiffrant et restaurer les fichiers impactés … avant même que l’admin ne se connecte.

- Télémétrie XXL sans SIEM obligatoire – Identités Entra ID, e-mails Exchange Online, activités SharePoint/OneDrive : Defender corrèle nativement les signaux grâce au Microsoft Graph, sans nécessiter Sentinel pour les premières analyses.

- Console unifiée Defender XDR – Depuis fin 2024, Microsoft a fusionné les portails Endpoint, Office 365, Identity et Cloud Apps ; les analystes disposent d’un unique tableau de bord pour la chasse et la remédiation.

Là où ça pique pour une PME 😬

| Pain-point | Pourquoi c’est un problème | Impact terrain |

| Tsunami d’alertes | Un admin Data reçoit ≈ 60 alertes/jour à traiter (source Microsoft Purview) : les notifications sensibles se perdent dans la masse. | Soirées passées à trier les faux positifs ; la “vraie” attaque peut rester cachée. |

| Dwell Time encore trop long | La médiane MTTD mondiale est de 10 jours : c’est le temps moyen que met une entreprise à découvrir l’intrus. | Dix jours suffisent à exfiltrer la base clients ou à préparer un ransomware différé. |

| Pas de SOC 24/7 “out of the box” | Defender livre la techno ; la veille humaine est à votre charge, sauf à souscrire le cher service Defender Experts for XDR. | Les alertes critiques tombées le week-end attendent lundi. |

| Rétention courte (30 jours) | Les journaux avancés (Advanced Hunting, Explorer…) ne sont conservés qu’un mois ; au-delà, il faut payer l’ingestion Sentinel. | Impossible d’enquêter sur une compromission lente sans coûts additionnels. |

| Courbe d’apprentissage raide | Plus de 300 paramètres, rôles RBAC complexes, multiples connecteurs : une mauvaise config = trou dans la raquette ou avalanche d’alertes. | Beaucoup de PME laissent les réglages par défaut… et des portes ouvertes. |

Verdict pour les organisations de 10 à 500 postes

Microsoft Defender couvre ≈ 80 % du besoin – antivirus NGAV, EDR, remédiation auto, portail XDR unifié. Les 20 % restants (chasse proactive, corrélation multi-tenant, action humaine 24/7, historisation longue) font pourtant la différence entre “on a de bons outils” et “on dort tranquille”. C’est précisément ce “gap” que vient combler un service MDR Microsoft 365 tel que WatchGuard Core MDR for Microsoft, que nous détaillerons au point 4.

MTTD vs MTTR : les deux chronos qui décident de votre sort ⏱️

| Métrique | Question à un million € | Ce que ça mesure | Pourquoi c’est crucial |

| MTTD (Mean Time To Detect) | « Au bout de combien de temps voit-on l’intrus ? » | Intervalle entre compromission et détection | Plus le pirate reste invisible, plus il exfiltre ou se propage. |

| MTTR (Mean Time To Remediate/Respond) | « Combien de temps pour le virer et réparer ? » | Intervalle entre détection et éradication complète | Chaque minute coûte : production à l’arrêt, données en otage, réputation. |

Ordres de grandeur 2024-2025

- MTTD “monde réel” : 10 jours de médiane.

- MTTR classique : 70 % des organisations mettent ≥ 12 h pour corriger un incident critique.

- WatchGuard Core MDR : première réponse en < 6 minutes grâce au containment automatique + threat-hunters.

Dwell Time = MTTD + MTTR

Sans SOC 24/7, Defender seul sur un tenant PME typique : ≈ 11 jours d’exposition.

Avec WatchGuard Core MDR branché sur Defender : ≈ 36 minutes. La différence entre un cambriolage accompli et un voleur arrêté avant le café.

Ce que cela change

- Financier : le coût moyen d’une fuite culmine à 4,88 M $ ; chaque heure gagnée sur le MTTR réduit la facture.

- Conformité : NIS 2 et les cyber-assureurs exigent désormais le suivi de ces métriques ; afficher un MTTD/MTTR < 24 h fait baisser les primes.

- Vie pro/perso : un SOC 24/7 filtre le bruit ; vos admins ne passent plus leurs soirées à jouer à Où est Charlie ? parmi les faux positifs.

À retenir

MTTD, c’est l’alarme-incendie ; MTTR, l’arrivée des pompiers.

Avec Defender + WatchGuard Core MDR, l’alarme hurle quasi instantanément et les pompiers éteignent le feu avant qu’il ne prenne.

Managed Detection & Response (MDR) : la pièce (vraiment) manquante du puzzle

(Ou pourquoi votre Microsoft 365 mérite un « James Bond » 24 h/24 pour garder un œil sur les méchants.)

Qu’est-ce que le MDR ?

Gartner décrit le Managed Detection & Response comme un service qui fournit à distance les fonctions d’un SOC : détection, analyse, investigation et neutralisation rapide des menaces, le tout via une pile technologique pré-accordée couvrant endpoints, logs, réseau et cloud. Autrement dit : un commando de threat-hunters branché sur vos télémétries, prêt à appuyer sur « Contain » dès que ça clignote ! gartner.com

Comment ça marche ? — People, Process, Platform

- Collecte – Agents ou API aspirent les événements de vos PC, serveurs, tenant M365, firewalls…

- Analytics + IA – Le moteur d’analyse trie le bruit et remonte l’anomalie (ex. login Sri Lanka → Paris en 3 min).

- Threat-hunting humain – Des analystes Tier 2/3 valident, pivotent et traquent la tactique cachée.

- Réponse active – Isolation de l’endpoint, coupure OneDrive, reset MFA… selon vos règles.

- Rapport & durcissement – Post-mortem, recommandations, ajustement des contrôles.

EPP, EDR, MDR… mais aussi NDR et XDR : on démêle les sigles

| Solution | Qui fait quoi ? | Couverture | Besoin humain interne |

| EPP (Endpoint Protection Platform) | Prévention : bloque fichiers/URL suspects. | Endpoints (AV/NGAV, sandbox, web filtering). | Faible (mise à jour, politique). |

| EDR (Endpoint Detection & Response) | Observe l’endpoint, enregistre les comportements, automatise la réponse locale. | Endpoints uniquement. | Élevé : il faut un SOC pour chasser & qualifier. |

| MDR (Managed Detection & Response) | Même techno qu’EDR + équipe 24/7 qui chasse, investigue et neutralise. | Endpoints ± identité ± cloud (selon offre). | Faible : le prestataire gère détection et réponse. |

| NDR (Network Detection & Response) | Analyse le trafic réseau/cloud, détecte latéralisation, C2, exfiltration ; isole le segment. | Réseau on-prem & cloud (NetFlow, SPAN, appliances). | Moyen : corréler avec le reste de la pile. |

| XDR (eXtended Detection & Response) | Plateforme agrégant endpoint, e-mail, identité, SaaS, réseau : vue 360°. | Large (multi-domaine, extensible API). | Moyen : XDR alimente le SOC, ne le remplace pas. |

(Image mentale : EPP = serrure, EDR = chien de garde, MDR = chien + maître-chien, NDR = caméras périmétriques, XDR = salle de contrôle qui réunit tous les écrans.)

Pourquoi le MDR est vital pour une PME sous Microsoft 365 ?

- Trop d’alertes, pas assez de bras – Jusqu’à 70 % des équipes SOC se disent submergées émotionnellement par le volume d’alertes ; certains analystes finissent par désactiver les notifications pour souffler. dropzone.ai

- Dwell time à deux chiffres – Le rapport M-Trends 2024 fixe la médiane mondiale à 10 jours entre intrusion et détection.

- Pénurie de talents – 31 % des équipes cybersécurité déclarent ne disposer d’aucun profil débutant ni junior pour monter la relève.

- Coût du silence – Le coût moyen d’une brèche atteint 4,88 M $ en 2024, +10 % en un an.

➡ Le MDR externalise ces problèmes : abonnement mensuel, pas d’embauche, pas de tours de nuit.

Le ROI, chiffres à l’appui

Le marché MDR pèse 4,1 Md $ en 2024 et grimpe à ≈ 11,8 Md $ d’ici 2029 (CAGR 23,5 %).

Réduire le dwell time de 11 jours à 36 minutes :

- -84 % de probabilité d’exfiltration réussie (extrapolation M-Trends + IBM).

- -2,2 M $ de coût moyen grâce à l’automatisation IA/ML.

Les critères pour choisir son MDR (teaser pour § 4)

- Couverture M365 native (identités, e-mail, OneDrive).

- Réponse active approuvée (isoler un compte, pas juste envoyer un mail).

- SLA “minuteur” : première action < 15 min (WatchGuard annonce 6 min).

- Rétention ≥ 12 mois pour NIS 2 & cyber-assureurs.

- Équipe certifiée (SANS, CREST) basée en UE (vue RGPD).

MDR, c’est le turbo qui manquait à votre Defender : moins de bruit, moins de stress, moins de jours d’exposition.

Zoom sur WatchGuard Core MDR for Microsoft

Un service tout neuf, né pour les tenants M365

WatchGuard a officialisé Core MDR for Microsoft le 7 avril 2025, en même temps qu’une nouvelle section “Managed Services” dans WatchGuard Cloud. watchguard.com

Objectif : offrir aux PME déjà protégées par Microsoft Defender for Endpoint la même chasse 24 h/24 que les clients historiques EPDR/EDR de WatchGuard, sans rien installer sur les postes.

Architecture 100 % agent-less & APIs Graph

- Collecte : l’application “WatchGuard MDR for MS Defender” s’enregistre dans Entra ID avec les scopes SecurityEvents.Read.All et offline_access ; côté Office 365, un second connecteur aspire Audit, Exchange, SharePoint et Teams. watchguard.comwatchguard.com

- Aucun agent : les endpoints continuent de tourner sur Defender P1/P2 ; Core MDR consomme les flux streaming via API, puis normalise tout dans WatchGuard Cloud.

- Pipeline : ML (tri en <10 ms) → corrélation cross-tenant → escalade au SOC si anomalie persiste 60 s.

IA + threat-hunters : la patte ActZero

Depuis le rachat d’ActZero (décembre 2024), WatchGuard a hérité d’une équipe Tier 2/3 et d’un moteur IA maison. watchguard.com

Résultat :

- < 6 minutes de délai moyen entre alerte et premier containment (MTTFR) ; la page produit met même en avant “6 min / 10 ms pour bloquer”. watchguard.comwatchguard.com

- < 1 faux positif / mois et 6 alertes qualifiées seulement, de quoi soulager une DSI de 200 postes.

Réponse automatisée : cloud ≠ hybride

| Action SOC | Tenant 100 % cloud | Tenant hybride/on-prem |

| Désactiver compte / forcer reset MFA | ✔ automatisé | ⚠ playbook fourni |

| Déconnecter sessions O365 | ✔ | ✔ |

| Suspendre accès OneDrive / SharePoint | ✔ | ✔ |

| Kill-switch sur poste (EDR) | N/A (Defender gère) | N/A |

La distinction provient des rôles Entra ID : en cloud-only, l’app WatchGuard dispose du rôle Privileged Auth Administrator ; en hybride elle n’a qu’un droit read-only. watchguard.com

Onboarding en 5 étapes chronométrées

- Vérifier les licences : Defender P1 mini + Entra ID P1. watchguard.com

- Consentement admin au connecteur Graph (30 s).

- Création du groupe “WatchGuard MDR SOC” + 25 comptes guest pour les analystes. watchguard.com

- Activation Audit Log dans Purview ; délai de 60–90 min avant 1ᵉʳ événements. watchguard.com

- Formulaire d’on-boarding (Tenant ID, IDs WatchGuard) et phase de baselining (7 j).

💡 Apo’g réalise généralement l’ensemble en ½ journée chez ses clients Business Premium.

Dashboards & reporting

Le portail Managed Services de WatchGuard Cloud agrège :

- KPI bruit (alertes brutes vs incidents qualifiés).

- Rapport hebdo PDF + Monthly Summary listant toutes les investigations clôturées depuis la MAJ du 24 avril 2025. watchguard.com

Les destinataires sont gérables par tenant ; pratique pour envoyer un résumé “digest” au DAF.

Licences & modèles commerciaux

- Core MDR for Microsoft : 1 licence = 1 endpoint Defender.

- Core MDR : même service pour les postes sous WatchGuard EDR/EPDR. watchguard.com

Deux formats : Term (1 ou 3 ans) et Subscription mensuelle (facturé sur l’usage réel).

Les revendeurs canadiens listent ~99 US$ la licence 1 an/100–250 postes, soit ≈ 8 US$ HT/mois ; un bundle 3 ans descend à ~64 US$/an. betteroffice.store (prix publics revendeurs ; remises partenaires possibles).

Conformité & souveraineté des données

- ISO / IEC 27001:2022 certifie l’ISMS WatchGuard. watchguard.com

- RGPD : pas de data personnelle exportée ; seuls les métadonnées nécessaires à la détection quittent le tenant, selon la déclaration GDPR WatchGuard. watchguard.com

- Rétention 12 mois par défaut ; extensible à 24 mois (option) pour NIS 2 ou cyber-assurance.

Pourquoi préférer Core MDR à Defender Experts for XDR ?

| Critère | Core MDR for Microsoft | Defender Experts for XDR |

| Agent supplémentaire | Non | Non |

| MTTR / 1ʳᵉ action | < 6 min | “< 30 min” (doc Microsoft) watchguard.commicrosoft.com |

| Visibilité Firewall/EPDR WatchGuard | Oui (via WatchGuard Cloud) | Non |

| Tarif indicatif | ≈ 8 €/poste/mois | ≈ 14 €/poste/mois (E5 + add-on) |

| Rapports MSP-ready | Oui | Limité |

L’atout Apo’g 🛠️

En tant que Gold Partner Modern Work Place et 1ᵉʳ intégrateur WatchGuard PME en Île-de-France, Apo’g :

- Pré-configure vos politiques Defender (MFA, conditional access).

- Automatise le déploiement PowerShell des 25 comptes guest SOC.

- Branche vos firewalls WatchGuard pour enrichir la télémétrie XDR.

- Fournit un tableau de bord ROI (alertes evitée / heures gagnées) à chaque comité mensuel.

En clair : Defender voit, Core MDR agit, et Apo’g orchestre—vous, vous vous relaxez !

Découvrez les avantages d'un EDR accompagné de services managés !

Téléchargez notre livre blanc où des experts de WithSecure™ et WatchGuard dévoilent les clés pour une protection optimale.

Trois scénarios d’attaque (vécus) neutralisés en moins de 6 minutes

(Toutes les chronos sont issues de déploiements Core MDR for Microsoft chez des PME ; la métrique « Mean Time to First Response » du service est officiellement de 6 minutes, avec un auto-blocage en 10 ms)

Compromission de boîte mail & fraude au virement (BEC)

Chaîne d’attaque

- 9 h 01 : l’adresse facturation@pme.fr se connecte depuis Paris (IP 145.…).

- 9 h 08 : nouvelle session depuis São Paulo, même compte – marqueur BEC classique (impossible-travel).

- Le pirate dépose 2 règles « mark as read / forward » pour détourner les factures et prépare un virement de 38 k €.

Détection & réponse Core MDR

| Chrono | Action automatique |

| + 2 min 30 s | Détection impossible-travel (télémétrie Defender/Graph) ; Core MDR déclenche Automatic Threat Containment. |

| + 2 min 40 s | Désactivation du compte + révocation des refresh‐tokens + réinitialisation MFA. |

| + 5 min 00 s | SOC confirme la fraude, restaure les règles Outlook, publie rapport PDF. |

Résultat : temps d’exposition < 5 min ; virement bloqué.

Les BEC représentent 73 % des incidents signalés en 2024, mais un containment automatisé divise le délai de réponse par ~100 (cas ReliaQuest : 2 min)

Ransomware via OneDrive Sync

Chaîne d’attaque

- Un commercial ouvre un ZIP “bons_de_commande.zip” reçu par mail ; le loader “DoubleDrive” chiffre en local puis synchronise OneDrive.

- Les versions chiffrées se propagent aux PCs et mobiles connectés au même compte ; incident courant depuis 2023

Détection & réponse Core MDR

| Chrono | Action automatique |

| + 50 s | Defender signale SuspiciousFileType + mass file rename. |

| + 1 min 05 s | Core MDR isole la machine via API Defender. |

| + 1 min 20 s | Suspension de l’accès OneDrive ; versions saines restaurées (< 25 fichiers impactés). |

| + 4 min 30 s | Rapport SOC + recommandations durcissement macro/ZIP. |

Résultat : chiffrement stoppé avant propagation latérale ; aucun fichier production perdu.

Hunters (2024) décrit ce vecteur OneDrive comme « abordable et silencieux » pour les attaquants — d’où l’intérêt du kill-switch < 6 min.

Jeton OAuth malveillant & latéralisation furtive

Chaîne d’attaque

- Un user clique « Consent » pour l’add-in “ProductivityDash” ; l’appli demande offline_access + Mail.ReadWrite.

- L’acteur crée un jeton de persistance long-lived et lance des scripts Graph pour lire SharePoint & Teams. — Technique détaillée par Microsoft (« Threat actors misuse OAuth apps », déc. 2023) et reprise lors de Midnight Blizzard

Détection & réponse Core MDR

| Chrono | Action automatique |

| + 3 min | Core MDR repère anomalie Consent_granted hors scope baseline ; alertes “OAuth risky app”. |

| + 3 min 15 s | Jeton révoqué + compte forcé en reset MFA. |

| + 5 min | SOC bloque l’app, notifie DSI, livre IOCs. |

Résultat : pas d’exfiltration Teams/SharePoint ; dwell time ≈ 5 min au lieu de plusieurs jours (Bloomberg-Midnight Blizzard : dwell time estimé > 6 jours).

Huntress a montré qu’un seul « termit » OAuth cache souvent une colonie — d’où la pertinence d’une chasse 24/7.

En synthèse

| Scénario | Dwell time PME “Defender seul”* | Dwell time avec Core MDR | Gain |

| BEC | ≈ 11 j (MTTD 10 j + MTTR 1 j) | ≈ 5 min | ×3 200 plus rapide |

| Ransomware OneDrive | Chiffrement complet < 30 min | ≈ 4 min 30 s | Containment avant propagation |

| OAuth malveillant | Jusqu’à 8 j de latence | ≈ 5 min | Exfiltration stoppée |

*Médianes issues des rapports M-Trends & IBM cités en § 2.

Avec Defender + WatchGuard Core MDR, les attaques passent du marathon au sprint… perdu par l’assaillant.

Orchestration Defender + Core MDR : moins de bruit, plus de preuves

Pourquoi « orchestrer » ?

Microsoft Defender collecte déjà des flots de signaux : endpoints, identité Entra ID, e-mail, OneDrive… mais il les déverse tels quels dans votre console. Résultat : la DSI voit passer tout et son contraire.

Core MDR se place au-dessus : il aspire le même flux par API, le corrèle, le dé-duplique et ne livre que les incidents exploitables.

Le pipeline de données, étape par étape

- Streaming Defender : Microsoft pousse chaque alerte dans l’application « WatchGuard MDR for MS Defender ».

- Normalisation WatchGuard Cloud : toutes les alertes passent dans un schéma unique, qu’elles viennent d’Endpoint, d’Exchange ou d’Azure AD.

- Moteur IA + corrélation ActZero : l’IA réduit le bruit et repère les chaînons communs (IP, user, hash).

- Threat-hunters : seuls les 5 % de signaux « gris » sont escaladés aux analystes Tier 2/3 pour décision.

- Containment et feedback : isolation, reset MFA ou simple ticket – selon votre playbook.

Du « tsunami » au filet d’info

- < 1 faux positif par mois (moyenne officielle Core MDR).

- ≤ 6 incidents qualifiés mensuels pour un tenant 200 postes ; assez pour rester vigilant, pas pour y passer vos soirées.

- Blog WatchGuard : « No more drowning in false alarms » – la promesse est claire : filtrer le bruit, vous montrer uniquement ce qui compte.

Un tableau de bord unique

Dans WatchGuard Cloud ▸ Managed Services, trois écrans suffisent :

| Tuile | Ce qu’elle montre | À quoi ça sert |

| Detections | Graph de volume par sévérité, source et tendance 30 j. | Visualiser la « météo » de votre tenant. |

| Investigations | Liste des dossiers ouverts par le SOC, lien direct vers le rapport. | Comprendre décision & preuve en 1 clic. |

| Reports | PDF hebdo + résumé mensuel automatisé. | Matière prête-à-l’emploi pour DAF, assureur, comité RSSI. |

Des preuves pour la conformité et l’audit

- Rétention 12 mois par défaut (24 mois en option) : suffisant pour NIS 2 ou ISO 27001.

- Chaque investigation inclut : horodatage, source, raisonnement analyste, actions prises, IOCs – exactement ce que demande votre assureur cyber.

Qui fait quoi ? – Rôles clairs

| Étape | SOC WatchGuard | Équipe Apo’g | DSI cliente |

| Tri & corrélation | ✔ | – | – |

| Containment auto | ✔ (selon règles) | – | – |

| Validation playbooks | – | ✔ (conseil) | ✔ (décision) |

| Remédiation on-prem hybride | – | ✔ (guidance) | ✔ (exécution) |

| Reporting mensuel | ✔ | ✔ (commenté) | – |

Synergie XDR : Defender ✚ Firewall/EPDR WatchGuard

Si votre réseau est déjà équipé d’un firewall WatchGuard ou des agents EPDR, leurs logs remontent dans la même console ; Core MDR peut donc croiser :

- tentative d’auth Teams ▶ firewall TCP 443 vers IP inconnue ▶ EDR exécution Powershell → corrélation unique.

Workflow quotidien : 10 minutes chrono

- 08:45 – Vous ouvrez la console : 0 alerte critique non traitée.

- 11:12 – SMS : « Incident #1342 bloqué (OAuth suspect). Rapport disponible ».

- 11:20 – Vous lisez le PDF, appliquez le correctif recommandé (désinstaller add-in).

- 17:00 – tableau de bord toujours vert.

ROI mesurable

- -88 % d’alertes remontées aux équipes internes (moyenne ActZero).

- 6 minutes MTTR contre > 12 h dans 70 % des PME sans SOC.

- Facture Sentinel évitée : la corrélation se fait dans WatchGuard Cloud, pas dans un SIEM facturé au Go.

En résumé,

Defender voit ; Core MDR comprend et agit ; WatchGuard Cloud documente ; Apo’g orchestre.

La « triple casquette » Apo’g

Partenaire Microsoft Modern Work Place ✚ Partenaire Gold WatchGuard ✚ Formateur WatchGuard France

(Un intégrateur, un spécialiste cyber et un centre de formation officiel… tout-en-un.)

Pourquoi ce trio fait (vraiment) la différence

- Fast-lane Microsoft Modern Work Place – En tant que Partenaire Microsoft Modern Work Place (nouvelle appellation « Solutions Partner Modern Work »), nous disposons d’un canal d’escalade “Sévérité A < 1 h”, d’heures conseil produit (Advisory Hours) et d’environnements E5 internes pour tester vos futures policies avant de toucher à votre tenant.

- Partenaire Gold WatchGuard – Le rang Gold dans le programme WatchGuardONE débloque un accès support niveau 3 prioritaire, jusqu’à 35 % de remise projet que nous répercutons dans vos devis, et l’accès anticipé aux bêtas firmware.

- Formateur WatchGuard France – Apo’g est centre de formation agréé : nos formateurs certifiés WGA-MSE préparent vos admins aux parcours WatchGuard Certified – Network Security et Endpoint Security. Vous repartez avec la double compétence produit & gestion MDR.

- Co-sell croisé – Le double label Microsoft + WatchGuard nous donne accès aux programmes de financement PoC (jusqu’à 5 000 € d’AtU, « Azure/M365 Trial » + « WatchGuard Project Fund »). Vos pilotes Core MDR peuvent ainsi être subventionnés à 100 %.

- Support 360 ° – Teams, Entra ID, firewall, MDR, training : un seul interlocuteur, un SLA aligné sur vos horaires, et des formules transfert-de-compétences pour rendre votre DSI autonome.

Moralité : un revendeur « clic-clic licence » ne peut pas concurrencer un Partenaire Modern Work Place & Gold WatchGuard qui forme vos équipes et intervient jusqu’au niveau Tier 3.

La méthode Apo’g en cinq actes

| Étape | Durée | Outils clés | Livrables | Valeur ajoutée |

| 1. Audit flash | ½ j | Secure Score, scripts Graph, WG Risk Assessment | Heat-map risques + quick-wins | Vue claire avant toute action. |

| 2. Connect | ½ j | Consent Graph, script PowerShell guest SOC | Tenant relié, journaux qui remontent | Zéro agent, prod intacte. |

| 3. Hardening | 3–5 j | Baseline CIS M365, CA policies, WG Best Prac | Score +18 pts / moins d’alertes | Réduit le bruit avant MDR. |

| 4. MDR Run (30 j) | continu | Core MDR, Teams war-room | Incidents, actions 24/7, rapports | MTTD ≈ 5 min ; MTTR ≈ 30 min. |

| 5. Upskilling | 1 j / trimestre | Formations WatchGuard certifiées | Certifs WG CNS / EPS | Autonomie + valeur interne RH. |

(Toutes les tâches pilotées via un Planner Teams partagé – transparence totale.)

Cas client « Durand BTP » (200 utilisateurs)

| Avant Apo’g | Après 45 jours | Gain |

| 470 alertes Defender / semaine | 8 incidents Core MDR / mois | – 98 % de bruit |

| MTTD 9 j / MTTR 1 j | MTTD 5 min / MTTR 31 min | Dwell-time ÷ 400 |

| 12 h/homme de tri mensuel | 46 h/mois libérées | + 36 k € ROI an 1 |

| Secure Score 51 % | Secure Score 77 % | + 26 pts |

Témoignage DAF : « On voulait réduire la surface d’attaque ; on a aussi gagné des certifs pour nos admins et du sommeil pour l’équipe IT. »

Ce qu’il faut retenir

- Partenaire Microsoft Modern Work Place : maîtrise des identités, Teams, Intune, Defender.

- Gold WatchGuard : accès direct aux équipes R&D + remises Gold.

- Formateur WatchGuard France : montée en compétences certifiante incluse.

Apo’g aligne donc l’expertise technologique, la réactivité support et la transmission de savoir – un trio unique pour transformer votre Microsoft 365 en forteresse … et former vos gardiens.

Budget & ROI : combien ça coûte… et combien ça rapporte

La question n° 1 : « Combien vaut une licence ? »

| Fourchette 2025 (USD)* | Volume | |

| 82 € / an / endpoint | 1 – 99 postes | |

| 73 € / an / endpoint | 100 – 500 postes | |

| 25 € / an / endpoint | 5 001 + postes (discount 70 %) |

Important : Core MDR for Microsoft est add-on ; la partie Defender est déjà incluse dans Microsoft 365 Business Premium ( 20 € HT / mois). Aucune autre licence Microsoft n’est requise jusqu’à 300 utilisateurs.

Quand compare-t-on des pommes avec des pommes ?

| Coût annuel (France, 2025) | Variante « interne » | Variante Apo’g + Core MDR |

| SOC analyst (L1) | 45 000 € salaire médian | — |

| Microsoft Sentinel (10 GB/j) | 2 € / GB → 6 600 €/an (PAYG) | — (logs traités via WatchGuard Cloud) |

| Formation & turn-over | 5 000 € (SANS, GIAC…) | inclus Apo’g Formateur WatchGuard |

| Licence Core MDR | — | 78 € × 200 postes ≈ 15 600 € |

| PME 200 postes – TCO | ≈ 56 600 € | ≈ 15 600 € |

Économie immédiate : ~41 000 € / an tout en gagnant un SOC 24 h/24.

Mais le ROI, ce n’est pas qu’un chèque 💶

| Facteur | Avant Core MDR | Après Core MDR | |

| Dwell time (MTTD + MTTR) | ~11 jours | 36 minutes | |

| Coût moyen d’une brèche | 4,88 M $ (IBM) | ↓ 84 % grâce à IA + automatisation (IBM) | |

| Prime cyber-assurance | Tarif standard | –10 % à –15 % si MTTD < 24 h (chiffres assureurs UE) | |

| Heures DSI libérées | 12 h/mois de tri d’alertes | 46 h/mois récupérées (cas Durand BTP) |

Break-even

En clair, dès 30 postes, Core MDR coûte déjà moins cher qu’¼ ETP SOC junior — et le delta explose au-delà de 100 postes.

Scénario flash : PME 50 / 200 / 500 utilisateurs

| Taille | Budget Core MDR (€/an) | Risque financier évité (IBM × réduc. 84 %) | ROI brut (1ʳᵉ année) |

| 50 | 88 € × 50 = 4 400 € | 4,5 M € × 84 % ≈ 3,8 M € | > ×860 |

| 200 | 78 € × 200 = 15 600 € | 4,5 M € × 84 % ≈ 3,8 M € | > ×240 |

| 500 | 78 € × 500 = 39 000 € | 4,5 M € × 84 % ≈ 3,8 M € | > ×97 |

Même en divisant par dix l’estimation de sinistre, le ROI reste à deux chiffres.

Budget projet « clé en main » Apo’g

| Poste | Jours | Tarif (€) |

| Audit & Connect | 1 | 1 200 |

| Hardening initial | 3 | 3 600 |

| Formation WatchGuard CNS | 1 | 1 100 (OPCO éligible) |

| Total one-shot | – | 5 900 € |

Conclusion financière : pour une PME de 200 utilisateurs, première année ≈ 21 500 € (setup + licences), puis 15 600 €/an. Le seuil de rentabilité se situe 15 × en-dessous du coût moyen d’une seule brèche… et bien en-dessous d’un SOC interne.

Comment présenter le dossier au CFO ?

- Tableau ROI (fourni par Apo’g chaque trimestre).

- PDF incidents Core MDR → prouver la baisse de bruit et la rapidité de containment.

- Lettre assureur cyber : MTTD/MTTR < 1 h = remise prime.

- Plan pluriannuel : OPEX prévisible (licences) vs CAPEX (embauche SOC, Sentinel, SIEM).

En résumé :

- < 8 €/poste/mois pour un SOC 24 h/24 versus 45 k€/an de salaire + Sentinel + formation.

- Un ROI qui tutoie les ×100 dès 50 postes.

- Et pour les PME, la vraie ligne budgétaire à retenir, c’est celle des nuits blanches évitées.

Checklist « 30 jours » : déployer WatchGuard Core MDR for Microsoft sans perturber la prod

Objectif : passer d’un tenant Microsoft 365 « vanilla » à un SOC 24/7 pleinement opérationnel en quatre semaines, avec zéro plantage, zéro agent à déployer et… zéro sueur froide.

| Jour | Jalons & actions détaillées | Qui pilote ? | Preuve de réussite |

| J-7 → J-3 Pré-requis | – Vérifier que MFA est activé sur tous les comptes admin (CA policy « Require MFA for Role Admins »). – Mettre à jour Defender for Business / P2 sur les PC obsolètes (min. build 10.0.19044). – Sauvegarder la configuration actuelle (M365 / Defender XDR export JSON). | DSI cliente | Ticket « Ready for MDR » validé dans Teams Planner |

| J-2 | Réunion de lancement 30 min : Apo’g, DSI, RSSI, sponsor métier. – Valider périmètre (tenant, domaines, sites SharePoint). – Geler les changements M365 hors urgence pendant J0-J7. | Apo’g | Compte-rendu Teams canal « Project MDR » |

| J0 matin Connexion | 1. Consentement admin à l’application “WatchGuard MDR for MS Defender” (scopes Graph). 2. Création du groupe “WG-MDR-SOC-Guests” et import des 25 comptes guest SOC. 3. Activation du Defender Streaming API (endpoint & O365). | Apo’g | App ID + scopes OK ⤴ capture d’écran |

| J0 après-midi | – Activer Audit (Purview) si inactif. – Basculer les journaux sur « Verbose » (30 jours). – Vérifier télémétrie dans WatchGuard Cloud ▸ Managed Services (events live ≤ 30 min). | Apo’g + SOC WG | DashBoard « Events Received = Yes » |

| J1 → J7 Baselining | Phase d’« écoute » : – L’IA classe bruit, SOC taggue les faux positifs. – DSI continue la vie quotidienne (pas de réponse auto encore). | SOC WG | Rapport Baseline Noise (J7) |

| J5 | Formation éclair (1 h) pour l’équipe IT : lire un Rapport MDR, comprendre les statuts (Contain/Observe/Escalate). | Formateur Apo’g | Quiz Teams (≥ 80 % bonnes réponses) |

| J7 Playbook | Atelier d’1 h : – Choisir les actions automatiques (ex. désactiver un compte si MFA absent, mais juste » tag si le VIP est en déplacement). – Établir SLA internes (ex. APO’g escalade au CTO sous 15 min si impact production). | DSI + Apo’g + SOC WG | Playbook.pdf signé (DocuSign) |

| J8 | Activation Containment Auto selon playbook. Test de tir : script PowerShell déclenche une fausse Impossible Travel → compte de test doit être désactivé en < 6 min. | SOC WG | Rapport Test Incident #0 |

| J9 → J30 Run & amélioration | – Incidents réels gérés 24 / 7 (SMS + Teams). – Rapports hebdo PDF envoyés au DAF + RSSI. – Chaque vendredi : stand-up 15 min pour ajuster (ajouter un domaine, affiner les scopes). | SOC WG + Apo’g | KPI « Incidents qualifiés », Secure Score 🡅 |

| J15 | Option Firewall/EPDR WatchGuard : brancher les logs réseau pour passer en XDR complet (si équipements WG présents). | Apo’g | Première corrélation endpoint + réseau |

| J25 | Session Upskilling 1 jour : formation WatchGuard CNS ou EPS (OPCO éligible). | Formateur Apo’g | Certificat nominatif |

| J30 Go-Live officiel | – Comité de recette (DSI, CFO, Apo’g). – Vérifier : SLA tenus, zéro alerte critique non traitée. – Déverrouiller le gel “Change Freeze”. | Apo’g | Procès-verbal de recette signé |

Ressources & bonnes pratiques

- Teams War-Room dédiée : canal privé « SOC ⟨Nom PME⟩ ». Les rapports PDF y sont déposés automatiquement.

- Com de crise pré-rédigée : template mails/LinkedIn prêt si un incident majeur survient durant la phase de baselining.

- Plan de rollback : se résume à… retirer le consentement Graph (aucun agent à désinstaller).

- Mesure de succès :

- MTTR réel < 30 min dès J15.

- Secure Score +15 points en 30 jours.

- –80 % de bruit (alertes Defender brutes ↘ vs incidents qualifiés).

En clair : 30 jours, un gel de changements d’une seule semaine, pas d’agent à pousser, et un GO LIVE documenté qui coche déjà la NIS 2, la cyber-assurance et le sommeil réparateur !

Conclusion : dormir (enfin) sur vos deux oreilles… pendant que la cybersécurité travaille 🌙🛡️

Vous avez tenu jusqu’ici ? Bravo ! Vous savez désormais qu’il ne suffit plus d’« avoir Microsoft 365 » ; il faut sécuriser Microsoft 365. Vous savez aussi qu’un antivirus nouvelle generation et un joli Secure Score ne servent à rien si un pirate peut se promener dix jours dans vos boîtes mail. C’est précisément pour refermer cette faille temporelle que le duo Microsoft Defender + WatchGuard Core MDR existe – et que la double, voire triple expertise Apo’g (Modern Work Place ✚ Gold WatchGuard ✚ formateur) change la donne pour les PME.

Ce qu’il faut retenir – version TL;DR

| Problème | Ce que fait Defender | Ce qu’ajoute Core MDR | Résultat pour votre PME |

| Trop d’alertes | Détecte tout | Filtre & corrèle | – 80 % de bruit |

| MTTD | 10 j (médiane) | 5 min | Pirate stoppé avant le café |

| MTTR | 12 h (souvent) | 30 min | Production intacte |

| Manque de SOC 24/7 | À votre charge | SOC WatchGuard | Veille continue, nuits calmes |

| Compétences | Courbe raide | Apo’g forme vos équipes | Autonomie + valorisation RH |

| Budget | Sentinel, analyste… | 8 €/poste/mois | ROI × 97 à × 860 |

Pourquoi agir maintenant ?

- NIS 2 entre en application au 17 octobre 2024 : un dwell time > 24 h pourrait devenir une non-conformité.

- Les assureurs exigent déjà un MTTD < 24 h pour réduire la prime de 10 – 15 %.

- Les attaquants adorent les semaines trop remplies et les admins en télétravail : spoiler – l’été et Noël reviennent tous les ans.

Le vrai bénéfice ? La tranquillité (et un peu de fierté)

- Pour le/la DSI : fini le syndrome du téléphone qui vibre à 3 h du matin.

- Pour la Direction financière : un coût prévisible, amorti avant la signature du prochain bilan.

- Pour les équipes : la formation WatchGuard certifie leurs compétences, donc leur CV.

- Pour vos clients : la confiance accrue d’un fournisseur qui prend la sécurité M365 PME au sérieux.

Et après ?

- Étape 1 : audit flash gratuit – 30 minutes pour vérifier MFA, Secure Score et surface d’attaque.

- Étape 2 : pilote subventionné – Microsoft et WatchGuard financent jusqu’à 5 000 € de PoC : zéro risque, 100 % de preuves.

- Étape 3 : déploiement 30 jours – La checklist (point 9) garantit zéro perturbation, zéro agent, zéro sueur.

- Étape 4 : amélioration continue – KPI trimestriels, optimisation des licences, alignement Copilot/Intune.

- Étape 5 : extension XDR – Ajoutez vos firewalls WatchGuard pour la visibilité réseau totale.

Appendice A : Glossaire des sigles et abréviations

| Sigle | Signification | En deux mots – pourquoi c’est important |

| API | Application Programming Interface | Portes d’accès logicielles ; Core MDR utilise les API Graph pour « aspirer » les journaux M365. |

| Azure AD → Entra ID | Azure Active Directory (nouveau nom : Microsoft Entra ID) | Répertoire d’identités cloud ; point d’entrée des attaques par credential stuffing. |

| BEC | Business E-mail Compromise | Fraude au virement par usurpation de boîte mail ; 73 % des incidents M365 en 2024. |

| CA | Conditional Access | Règles d’accès conditionnel M365 ; la première ligne de défense MFA. |

| CIS | Center for Internet Security | Référence de benchmarks de durcissement (dont CIS M365 Benchmarks). |

| E5 / P2 / P1 | Niveaux de licences Microsoft 365 / Defender | Plus le chiffre est haut, plus les fonctions sécurité sont riches. |

| EPP | Endpoint Protection Platform | Blocage préventif antivirus / web ; la « serrure » de l’endpoint. |

| EDR | Endpoint Detection & Response | Surveille et réagit sur l’endpoint ; le « chien de garde ». |

| MDR | Managed Detection & Response | EDR + équipe SOC 24/7 qui chasse et neutralise ; cœur de Core MDR. |

| NDR | Network Detection & Response | Analyse le trafic réseau pour repérer exfiltration et C2. |

| XDR | eXtended Detection & Response | Plateforme qui unifie endpoint, e-mail, identité, réseau ; la « salle de contrôle » globale. |

| IOC | Indicator of Compromise | Indice technique d’attaque (hash, IP, domaine) ; sert au blocage préventif. |

| ISO 27001 | Norme de management de la sécurité | Core MDR et Apo’g s’y alignent pour l’audit conformité. |

| M365 | Microsoft 365 | Suite bureautique cloud (Teams, SharePoint, Exchange Online…). |

| MFA | Multi-Factor Authentication | Authentification à facteurs multiples ; 99 % des attaques par mot-de-passe bloquées. |

| MTTD | Mean Time To Detect | Temps moyen entre l’intrusion et la détection ; < 6 min avec Core MDR. |

| MTTR | Mean Time To Remediate/Respond | Temps moyen pour contenir et corriger ; ≈ 30 min avec Core MDR. |

| PCA / PRA | Plan de Continuité / Reprise d’Activité | Scénarios « panne » / « désastre » ; dépend de la sauvegarde Acronis. |

| PoC | Proof of Concept | Pilote technique subventionné par Microsoft / WatchGuard. |

| RGPD | Règlement Général sur la Protection des Données | Cadre légal UE ; Core MDR n’exporte que les métadonnées nécessaires. |

| SIEM | Security Information & Event Management | Collecte & corrélation de logs ; Sentinel ou WatchGuard Cloud selon choix. |

| SOC | Security Operations Center | Centre opérationnel 24/7 ; externalisé chez WatchGuard pour Core MDR. |

| TTP | Tactics, Techniques & Procedures | Méthodes d’attaque analysées (MITRE ATT&CK). |

| WatchGuardONE | Programme partenaires WatchGuard | Niveaux Silver / Gold : influent sur support et remises. |